Pewnie nie raz spotkaliście się z takim zjawiskiem, zwłaszcza na starszych komputerach. Gdy trwa skanowanie antywirusowe, nasz komputer czasami zwalnia niemiłosiernie. Znany widok?

Jest jeszcze o tyle dobrze gdy to my w pełni świadomie uruchamiamy takie skanowanie albo wiemy kiedy ono nastąpi, jak je zatrzymać lub zmienić godzinę jego uruchomienia. Gorzej gdy to administrator naszej sieci ustawił takie zadanie odgórnie i my właściwie nie możemy nic z tym zrobić - ani wyłączyć, ani zatrzymać tego zadania. Jesteśmy skazani na wolną pracę komputera. Tym wolniej to się odbywa im starszy komputer, wolniejszy dysk czy mniej pamięci RAM.

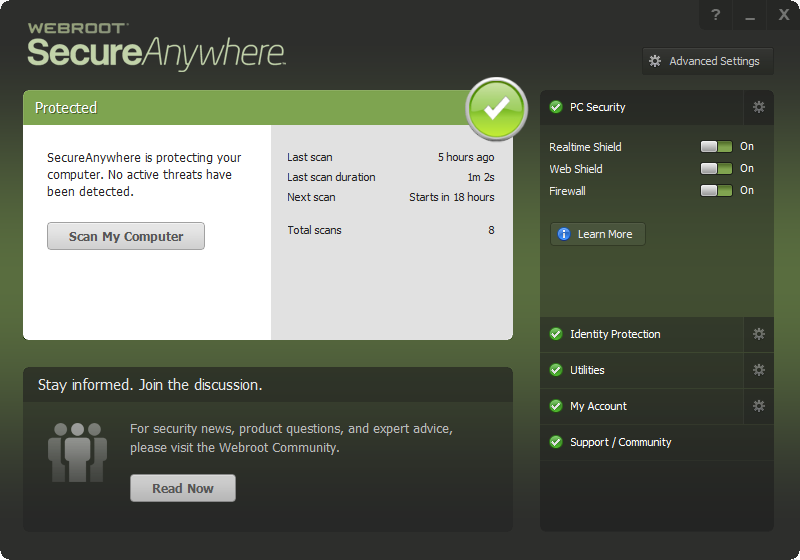

Czy jest jakieś inne rozwiązanie? Tak - Webroot!

Klasyczny program antywirusowy, bez względu na producenta, przegląda pliki w naszym komputerze jeden po drugim, sprawdzając każdy z tych plików pod kątem bardzo wielu sygnatur wirusowych. Ilość sprawdzanych sygnatur może iść nawet w miliony. Miliony sprawdzeń na dziesiątkach lub setkach tysięcy plików. W efekcie komputer dostaje naprawdę kawałek ciężkiej roboty aby zapewnić bezpieczeństwo sobie i naszym danym.

A co to jest Webroot i czym on się różni od klasycznego programu antywirusowego?

Webroot to skuteczne rozwiązanie antywirusowe o bardzo ciekawym i wydajnym podejściu do tematu, opierające się na zasobach w chmurze (w sieci na serwerach producenta) aby identyfikować zagrożenia a następnie skutecznie je eliminować.

W największym skrócie - program ten nie próbuje skanować każdego pliku pod kątem tych niezliczonych sygnatur wirusowych ale zamiast tego wylicza dla każdego pliku unikalną sumę kontrolną a następnie porównuje ją z informacjami zgromadzonymi w chmurze i na tej podstawie identyfikuje plik jako bezpieczny lub nie, ewentualnie nieznany.

Poniżej zaserwuję Wam trochę teorii, opowiedzianej mam nadzieję prostymi słowami :)

Suma kontrolna to unikalny dla danego pliku ciąg liczbowy, wyliczany na podstawie zawartości tego pliku. Dzięki temu sumy kontrolne są bardzo przydatne przy porównywaniu plików. Dwa identyczne pliki będą miały identyczne sumy kontrolne, dwa różne pliki (różniące się nawet jednym bajtem) będą miały inne sumy kontrolne.

Dodać należy że wyliczenie sumy kontrolnej dla pliku to proces dla komputera znacznie mniej pracochłonny niż sprawdzenie go pod kątem milionów sygnatur antywirusowych. W efekcie wyliczając sumę kontrolną i sprawdzając ją w jakiejś większej bazie, możemy ustalić co to za plik, czy jest on bezpieczny czy nie.

Dodać należy że wyliczenie sumy kontrolnej dla pliku to proces dla komputera znacznie mniej pracochłonny niż sprawdzenie go pod kątem milionów sygnatur antywirusowych. W efekcie wyliczając sumę kontrolną i sprawdzając ją w jakiejś większej bazie, możemy ustalić co to za plik, czy jest on bezpieczny czy nie.

I to właśnie robi Webroot - zamiast męczyć komputer sprawdzaniem plików pod kątem obecności sygnatur wirusowych, sprawdza pliki pod kątem sum kontrolnych i porównuje sobie je z bazą sum kontrolnych producenta "w chmurze". Dzięki temu gdy okaże się że dany plik ma sumę kontrolną właściwą dla pliku niebezpiecznego, zainfekowanego, wówczas jest on uznany za niebezpieczny i wrzucony do kwarantanny. Jeśli plik jest czysty to jest potraktowany jako czysty.

Jeśli nawet dany plik jest nieznany w wielkiej bazie producenta, wówczas Webroot pozwala otworzyć go w tzw. sandboxie czyli "piaskownicy". Tak otwarty plik nie może narobić szkody w naszym komputerze, a w przypadku gdy potem zostanie uznany za zagrożenie, Webroot wrzuca go do kwarantanny i stara się odwrócić zmiany, które dany plik czy program mógł wprowadzić w komputerze.

Jeśli nawet dany plik jest nieznany w wielkiej bazie producenta, wówczas Webroot pozwala otworzyć go w tzw. sandboxie czyli "piaskownicy". Tak otwarty plik nie może narobić szkody w naszym komputerze, a w przypadku gdy potem zostanie uznany za zagrożenie, Webroot wrzuca go do kwarantanny i stara się odwrócić zmiany, które dany plik czy program mógł wprowadzić w komputerze.

Skoro porównujemy tylko sumy kontrolne plików zamiast poszukiwać w nich sygnatur wirusowych, odbywa się to znacznie szybciej. Tak więc codziennie skanowanie komputera trwa minuty a nie godziny.

Ktoś może zapytać: "A co gdy mój komputer nie będzie miał dostępu do Internetu? Przecież wtedy program Webroot nie będzie w stanie sprawdzić moich plików no bo z czym to porówna skoro z chmurą się nie połączy?".

Pozornie trafna uwaga ale i na taką okoliczność Webroot jest przygotowany. Podobnie jak w przypadku plików nieznanych, uruchamiane są one w sandboxie czyli tzw. "piaskownicy". W efekcie taki plik nie narobi nam szkód, a gdy potem komputer zostanie podłączony do internetu, dane o plikach na podstawie sum kontrolnych zostaną zaktualizowane z chmury producenta i okaże się czy plik jest bezpieczny czy nie. Gdy okaże się faktycznie zagrożeniem, wówczas trafi do kwarantanny a wszystkie zmiany, które zrobił w komputerze, zostaną odwrócone.

Oczywiście jeśli chcemy zapewnić ochronę antywirusową dla komputera, który z założenia dostępu do Internetu mieć nie będzie, lepiej jednak rozejrzeć się za innym oprogramowaniem antywirusowym, działającym w sposób bardziej tradycyjny. Jednak w dzisiejszych czasach komputer bez dostępu do Internetu to niezwykła rzadkość, przynajmniej w zwykłych okolicznościach.

Webroot to również świetne narzędzie dla wszystkich administratorów, również tam gdzie trzeba chronić laptopy, przebywające poza siedzibą firmy. Większość korporacyjnych rozwiązań antywirusowych ma swego rodzaju panel administracyjny, jednak bardzo często do jego prawidłowego działania wymagane jest bezpośrednie połączenie pomiędzy zarządzanym komputerem a serwerem systemu antywirusowego. W realiach pracy mobilnej, komórkowego dostępu do Internetu czy pracy zdalnej z hoteli, lotnisk czy kawiarni, zestawienie stabilnego połączenia pomiędzy zarządzaną instalacją antywirusa na komputerze pracownika a serwerem antywirusowym to nie jest zawsze oczywista oczywistość :)

Tutaj znowu wychodzi spora przewaga Webroota nad innymi rozwiązaniami antywirusowymi, zarządzanymi centralnie. Webroot posiada konsolę administracyjną po stronie serwerów producenta. Program zainstalowany na chronionym komputerze cały czasy wymienia dane z tą konsolą.

Oznacza to że centralnie zarządzane instalacje programu antywirusowego są w kontakcie z serwerem zarządzania cały czas, nie tylko gdy komputer pracownika mobilnego znajdzie się w firmie czy doraźnie połączy się z firmą za pomocą VPN. Innymi słowy - cały czas wiemy co się dzieje w zakresie ochrony antywirusowej na komputerach firmowych, bez względu na to czy są w siedzibie czy nie i czy mamy z nimi bezpośrednie połączenie.

Oznacza to że centralnie zarządzane instalacje programu antywirusowego są w kontakcie z serwerem zarządzania cały czas, nie tylko gdy komputer pracownika mobilnego znajdzie się w firmie czy doraźnie połączy się z firmą za pomocą VPN. Innymi słowy - cały czas wiemy co się dzieje w zakresie ochrony antywirusowej na komputerach firmowych, bez względu na to czy są w siedzibie czy nie i czy mamy z nimi bezpośrednie połączenie.

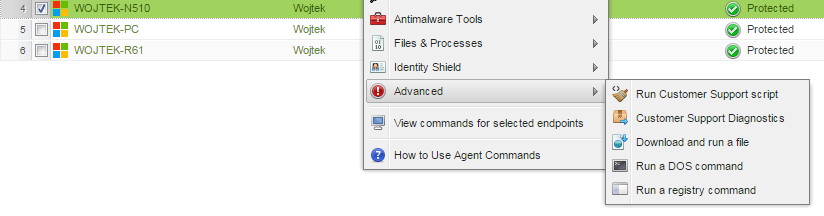

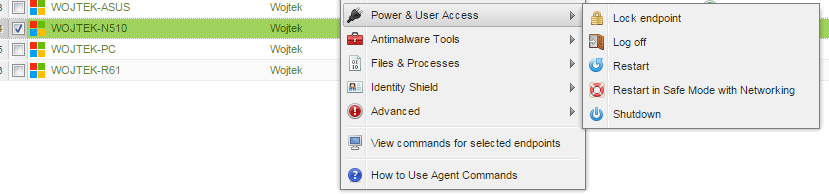

Co więcej - wspomniana konsola administracyjna na serwerach producenta pozwala nam wykonywać różne użyteczne działania administracyjne. Jak widać na poniższym przykładzie, możemy za pomocą takiej konsoli wykonać również komendy nie związane bezpośrednio z samą ochroną antywirusową, ale przydatne również do innych celów w typowych zadaniach administracyjnych. Możemy np. zrestartować zdalny komputer bez konieczności logowania się do niego pulpitem zdalnym czy TeamViewerem. Możemy również uruchomić jakąś komendę z wiersza polecenia czy zrobić zmianę w rejestrze. Możemy również zmusić komputer zdalnie do starty w trybie awaryjnym z obsługą sieci co może być dość przydatne jeśli chodzi o zwalczanie różnych zagrożeń, które trudno jest wyeliminować przy systemie operacyjnym uruchomionym w normalnym trybie.

Podsumowując: komu i gdzie Webroot się przyda?

- tam gdzie dysponujemy starszym komputerem lub takim posiadającym wolniejszy procesor, dysk czy małą ilość pamięci RAM - na pewno zauważymy że skanowanie antywirusowe jest zdecydowanie krótsze a komfort pracy choć trochę lepszy,

- tam gdzie z założenia nie chcemy aby program antywirusowy był ciężarem dla naszego komputera a jednocześnie z oczywistych względów nie chcemy pozostać bez ochrony antywirusowej,

- w przypadkach gdy w naszej firmie jest sporo osób pracujących mobilnie na laptopach a my chcemy mieć pełen stan wiedzy na temat ochrony antywirusowej tych laptopów,

- tam gdzie bardzo zależy nam na wygodnej konsoli administracyjnej albo nie posiadamy w firmie centralnego serwera, zarządzającego oprogramowaniem antywirusowym.

Jeżeli zainteresował Was ten temat, skontaktujcie się z nami! Pomożemy - doradzimy czy Webroot przyda się u Was i wdrożymy to oprogramowanie. Sami bowiem z niego korzystamy.